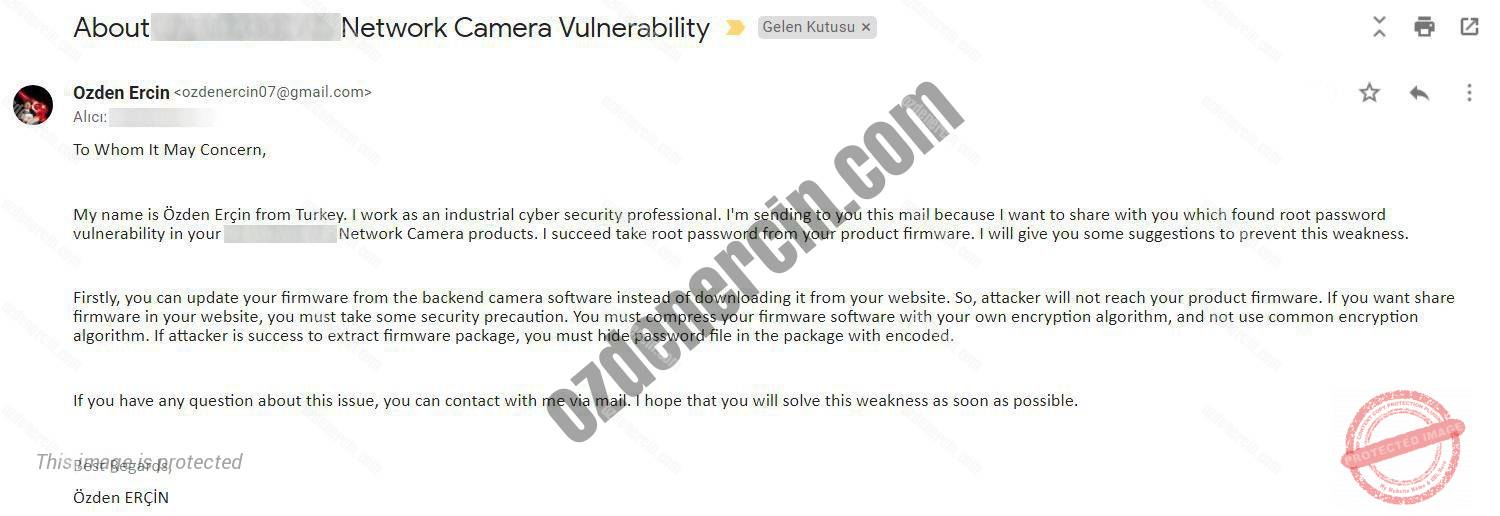

Bu zamana kadar sizlerle paylaştığım yazılarımda gerek ev kullanıcılarını etkileyen gerekse endüstriyel sistemleri etkileyen modemlerdeki zafiyetler üzerinde durdum. Bu kadar modem zafiyeti bulduğumuz yeter diyorum ve gelin hep birlikte; Dünya’da yaygın kullanılan bir güvenlik kamerası markasının firmware’inden root şifresini nasıl aldığımızı inceleyelim. Gizlilik hassasiyeti sebebiyle; Güvenlik Kamerası markasının ifşa olmaması için resimlerde bazı kısımları bulanıklaştıracağım ve marka model herhangi bir bilgiyi sizlerle paylaşmayacağım. Konuyla ilgili güvenlik kamerası üretici firmasına, bu sorunun çözümü ile birlikte mail gönderdim, fakat firma ilgililerinden hiç de beklemediğim bir cevap aldım, umarım en kısa sürede bu açığı kapatırlar. Farkındalığı arttırmak adına, üretici firmanın birazda konuya duyduğu yaklaşıma sinirlendiğim için ve bundan bir ders çıkarması amacıyla firma yetkilisi ile mail yazışmalarımı aşağıda sizlerle paylaşmak istedim. (En azından firma yetkilisinin cevap yazması bile güzel bir gelişme. Sonrasında Derin bir sessizlik…) Hep birlikte adım adım bu kamerayı nasıl hacklediğimize bakalım.

1. Adım Güvenlik Kamerası Firmware'ini İndirme

Bu adımda genellikle üretici firmların sitelerinde yayınladıkları firmware’i indirerek başlayacağız. Üretici firmanın web sitesinden yayınlanmış network güvenlik kamerasının firmware’ini indirdim. Yukarıdaki maillerden de göreceğiniz üzere yeni güvenlik kamerası modellerinde de aynı zafiyetin bulunduğunu tespit ettim. Eski model kamera olduğu için güvenlik açığını kapatmıyoruz şeklinde bir yaklaşım bana hiç de profesyonelce gelmiyor. Umarım firma uyarımı dikkate alır ve en azından yeni modellerinde bu zafiyeti ortadan kaldırır. Konunun takipçisi olacağım.

2. Adım Firmware Dosyası Analizi için İçeriği Açma

Bu aşamada Kali Linux ile yüklü gelen binwalk aracını kullandım fakat Firmware dosya içeriğini dışarıya çıkartamadım. Belli ki firma bu noktada bazı güvenlik önlemlerini almış, ismini paylaşmak istemediğim bir başka araç ile firmware içeriğini çıkarmayı başardım. (Üretici firmanın ifşa olmaması için ben firmware dosyasının adını yyy.bin olarak değiştirdim.)

3. Adım Firmware Dosyası Analizi

Bir sonraki adımda Firmware dosyasının içeriğini aşağıdaki gibi oluşturulduğunu görüyoruz.

Bu klasörün içerisine girerek klasörlerin altında password içeriği bulunan dosyayı arayacağız. Samanlıkta iğne aramak gibi bir durum olduğu için “firmwalker” aracını kullanarak bu işi kolaylaştıracağım. Aşağıda görüldüğü gibi “firmwalker” aracıyla bir dizi klasör sırasının altında passwd dosyasının olduğunu bulduk.

Şimdi bu dosyayı ilgili bir editör yardımı ile açıyoruz ve aşağıdaki ekran görüntüsünü elde ediyoruz. Sizlerinde gördüğü gibi kullanıcı ismi “root” şifremiz Hashlendiği için hash kodu

(AiADGkJIfIlXk) olarak görüyoruz, daha işimiz bitmedi. Bir sonraki adımda bu hash kodunu Brute-Force atağı yapacağız yada google’da hash kodunu aratarak şifreyi kıracağız.

4. Adım Brute-Force Atağı ile Hash Şifresini Bulma

Ben bu aşamada Kali Linux üzerinde yüklü gelen “Johnny” programını kullanarak Hash şifresini elde edeceğim. Ayrıca aynı işlemi hashcat ile yapabilirsiniz.

BİNGO !!! Kullanıcı Adımız : “root” Şifremiz : “pass” (FİRMA ÇOK YARATICI, TEBRİK EDERİM)

BİNGO !!! Kullanıcı Adımız : “root” Şifremiz : “pass” (FİRMA ÇOK YARATICI, TEBRİK EDERİM)